Wi-FI保护设置(WPS)不安全:这就是您应禁用它的原因

只要禁用WPS,具有强密码的WPA2都是安全的。您可以在通过网络保护Wi-Fi的指南中找到此建议。 Wi-Fi保护设置是一个不错的主意,但是使用它是一个错误。

您的路由器可能支持WPS,并且默认情况下可能已启用。与UPnP一样,这是一种不安全的功能,使您的无线网络更容易受到攻击。

什么是Wi-Fi保护设置?

有关的:WEP,WPA和WPA2 Wi-Fi密码之间的区别

大多数家庭用户应使用WPA2-Personal,也称为WPA2-PSK。 “ PSK”代表“预共享密钥”。您在路由器上设置了无线密码,然后在连接到WI-Fi网络的每个设备上提供相同的密码。这实际上为您提供了一个密码,可以保护您的Wi-FI网络免遭未经授权的访问。路由器从您的密码中获取一个加密密钥,该密钥用于加密您的无线网络流量,以确保没有密钥的人无法对其进行窃听。

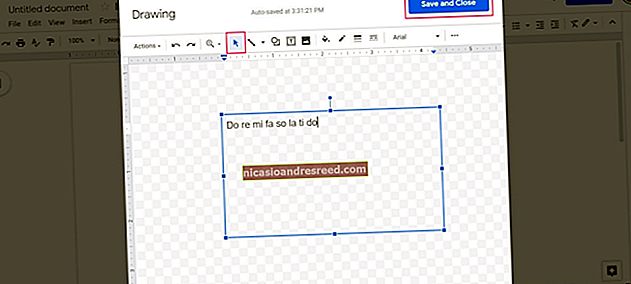

这可能会带来一些不便,因为您必须在所连接的每台新设备上输入密码。创建了Wi-FI保护设置(WPS)来解决此问题。当您连接到启用WPS的路由器时,您会看到一条消息,提示您可以使用一种更简单的连接方式,而不是输入Wi-Fi密码。

为什么受Wi-Fi保护的设置不安全

有几种不同的方法来实现Wi-Fi保护的设置:

别针:路由器具有一个八位数的PIN码,您需要在设备上输入该PIN码才能进行连接。路由器不立即检查整个八位PIN,而是分别检查前四位和后四位。通过猜测不同的组合,这使得WPS PIN非常容易“蛮力”。仅有11,000个可能的四位数代码,一旦蛮力软件正确设置了前四位数,攻击者就可以继续使用其余的数字。提供错误的WPS PIN后,许多消费类路由器都不会超时,从而使攻击者可以一遍又一遍地猜测。 WPS PIN可以在大约一天内被强行使用。 [来源]任何人都可以使用名为“ Reaver”的软件来破解WPS PIN。

按钮连接:您无需输入PIN或密码,只需在尝试连接后按下路由器上的物理按钮即可。 (该按钮也可以是设置屏幕上的一个软件按钮。)这更加安全,因为在按下按钮或连接单个设备后,设备只能使用此方法连接几分钟。就像WPS PIN一样,它不会一直处于活动状态并且可以一直被利用。一键式连接似乎在很大程度上是安全的,唯一的漏洞是,即使路由器不知道Wi-Fi密码,任何对路由器具有物理访问权限的人都可以按一下按钮并进行连接。

PIN码为必填项

虽然可以说按钮连接是安全的,但PIN身份验证方法是所有经过认证的WPS设备必须支持的强制性基准方法。没错-WPS规范要求设备必须实施最不安全的身份验证方法。

路由器制造商无法解决此安全问题,因为WPS规范要求使用不安全的方法来检查PIN。任何按照规范实施Wi-FI保护设置的设备都将很容易受到攻击。规范本身是不好的。

您可以禁用WPS吗?

有几种不同类型的路由器。

- 某些路由器不允许您禁用WPS,因此在其配置界面中未提供任何选项来禁用WPS。

- 某些路由器提供了禁用WPS的选项,但是此选项不起作用,并且在您不知情的情况下仍启用WPS。在2012年,此漏洞在“每个Linksys和Cisco Valet无线接入点……都经过测试”上发现。 [来源]

- 某些路由器将允许您禁用或启用WPS,而不提供任何身份验证方法。

- 某些路由器将允许您在仍然使用按钮身份验证的同时禁用基于PIN的WPS身份验证。

- 有些路由器根本不支持WPS。这些可能是最安全的。

如何禁用WPS

有关的:UPnP有安全风险吗?

如果您的路由器允许您禁用WPS,则可能会在基于网络的配置界面中的Wi-FI保护设置或WPS下找到此选项。

您至少应禁用基于PIN的身份验证选项。在许多设备上,您只能选择是启用还是禁用WPS。如果这是您唯一的选择,请选择禁用WPS。

我们担心启用WPS,即使PIN选项似乎已被禁用也是如此。考虑到路由器制造商在WPS和其他不安全功能(如UPnP)方面的糟糕记录,难道某些WPS实施即使在似乎已被禁用的情况下仍会继续提供基于PIN的身份验证吗?

当然,只要禁用了基于PIN的身份验证,理论上启用WPS就可以保证安全,但是为什么要冒险呢? WPS真正要做的就是让您更轻松地连接到Wi-Fi。如果您创建一个容易记住的密码,则应该能够以同样快的速度进行连接。而且这只是第一次问题,一旦您连接了设备一次,就无需再做一次。对于提供这么小的好处的功能,WPS的风险非常大。

图片来源:Flickr上的Jeff Keyzer